Dove è stato girato il film il ponte delle spie? “Il Ponte delle Spie”, diretto da Steven Spielberg, è un film che ha catturato l’attenzione del pubblico e della critica per la sua intensa narrazione e le sue straordinarie location. Questo articolo esplora i luoghi che hanno fatto da sfondo a questa affascinante storia ambientata durante la Guerra Fredda. Dove è stato girato il film il ponte delle spie: Le Riprese a New York Le riprese di “Il Ponte delle Spie” iniziarono l’8 settembre 2014 a Brooklyn, New York. La…

Continua a leggereCategoria: Spionaggio

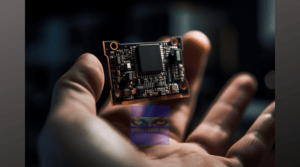

La categoria “Spionaggio” del nostro blog è dedicata all’analisi e alla discussione delle tecniche di spionaggio, alle ultime notizie riguardanti il mondo dell’intelligence e alle soluzioni per la protezione dei dati sensibili.

I nostri articoli offrono una panoramica completa delle tecniche utilizzate dagli agenti di spionaggio in tutto il mondo e analizzano i rischi associati all’utilizzo di dispositivi tecnologici, come smartphone e computer, che possono essere facilmente spiati. Inoltre, forniamo consigli e soluzioni per proteggere la propria privacy e mantenere al sicuro le informazioni riservate.

La categoria “Spionaggio” è adatta per coloro che sono interessati alla sicurezza dei loro dati e alla protezione della propria privacy. I nostri lettori possono apprendere le tecniche utilizzate dagli hacker per violare la sicurezza dei computer e dei dispositivi mobili e come proteggersi da queste minacce.

Gli articoli presenti nella categoria “Spionaggio” sono scritti da esperti del settore e coprono argomenti come la crittografia, la sicurezza dei dati, le tecniche di hacking e le ultime notizie riguardanti il mondo dell’intelligence. Inoltre, forniamo recensioni di prodotti e strumenti per la protezione della privacy e la sicurezza informatica.

La categoria “Spionaggio” è adatta a un pubblico di professionisti del settore dell’informatica, della sicurezza informatica e dell’intelligence, ma anche a utenti comuni che desiderano proteggere i propri dati sensibili e la propria privacy. I nostri articoli sono scritti in modo chiaro e accessibile, in modo che anche i lettori meno esperti possano capire le informazioni essenziali.

In sintesi, la categoria offre una vasta gamma di contenuti informativi e utili per coloro che vogliono approfondire il mondo dell’intelligence, delle tecniche di spionaggio e della sicurezza informatica.

Le tre spie “bulgare” che Londra sospetta lavorassero per la Russia

Nel complicato scacchiere delle relazioni internazionali, la spionaggio ha sempre giocato un ruolo cruciale. Recentemente, un caso ha attirato l’attenzione dei media internazionali: quello delle tre spie “bulgare” che Londra sospetta lavorassero per la Russia. Questo episodio, riportato in dettaglio dal Corriere, getta una nuova luce sulle intricate dinamiche di potere tra Est e Ovest. Contenuto1 Chi sono le tre spie “bulgare”?2 Profilo generale3 Reclutamento e formazione4 Le loro attività a Londra5 Connessioni con l’intelligence russa6 Il futuro delle tre spie7 Il contesto geopolitico tra Bulgaria, Russia e Regno Unito7.1…

Continua a leggereStoria di Spionaggio: L’Ufficiale Tedesco e la Russia

Contenuto1 L’Inizio di una Storia di Spionaggio2 Il Modus Operandi di una Storia di Spionaggio2.1 Contatto Diretto2.2 Offerta di Informazioni2.3 Rischio e Ricompensa2.4 L’Arte dell’Inganno3 Storia di Spionaggio: Le Mosse di Thomas H.3.1 Contatti Diretti e Rischi Calcolati3.2 Storia di Spionaggio: Il Consolato di Mosca a Bonn3.3 La Sede Principale a Berlino3.4 Il Gioco delle “Carte”3.5 La Sorveglianza e la Scoperta4 Storia di Spionaggio: Il Valore di una Spia4.1 Accesso a Informazioni Riservate4.2 Storia di Spionaggio ed il reclutamento di Altri Agenti4.3 Influenza e Manipolazione4.4 Punto di Accesso a Programmi…

Continua a leggereNato Tecnologie Emergenti e Disruptive: Una Nuova Era

Nato. Le tecnologie emergenti e disruptive (EDT) come l’intelligenza artificiale (AI), i sistemi autonomi e le tecnologie quantistiche stanno cambiando il mondo e il modo in cui la NATO opera. Queste tecnologie presentano sia rischi che opportunità per la NATO e i suoi alleati. Ecco perché l’Alleanza sta lavorando con partner del settore pubblico e privato, l’accademia e la società civile per sviluppare e adottare nuove tecnologie, stabilire principi internazionali di uso responsabile e mantenere il vantaggio tecnologico della NATO attraverso l’innovazione. Contenuto1 Perché la NATO si preoccupa delle EDT?2…

Continua a leggere